「サイバーセキュリティ」の記事

2026.01.25

ハッキングとは?図解でわかる攻撃手法と対策|ホワイトハッカーへの道

ハッキングとは?図解で全体像を整理し、クラッキングとの違い、主な攻撃手法、被害対応と予防、AI時代の変化まで解説。ホワイトハッカーへの学習ロードマップ付き。

- サイバーセキュリティ

2024.10.22

SASTとDASTの違いと活用法を解説!脆弱性診断ツールの選び方と効果的な併用方法

アプリケーションのセキュリティを確保するためには、脆弱性診断が欠かせません。セキュリティを脅かす可能性のある脆弱性を早期に発見し、適切な対策を講じることで、安全性の高いソフトウェアを提供することができます。

- サイバーセキュリティ

2024.09.28

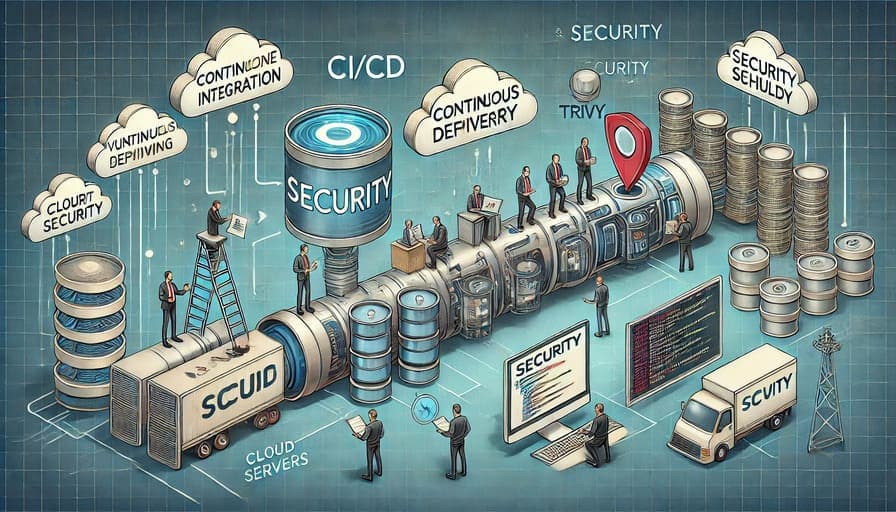

Trivyで実現するクラウド環境のCI/CDパイプラインでの自動脆弱性チェック

Trivyは、コンテナやIaC(Infrastructure as Code)ファイル、Kubernetesクラスターなどの脆弱性を検出するオープンソースツールとして、クラウド環境のセキュリティ対策に貢献しています。

- サイバーセキュリティ

- インフラエンジニア

2024.09.28

Trivyで実現するTerraformのセキュリティ強化 IaC脆弱性スキャンの方法

インフラのコード化による効率化が進みましたが、一方でコードに潜むセキュリティリスクも拡大しています。これらのリスクを管理するためには、適切なセキュリティスキャンを導入し、脆弱性を早期に発見することが重要です。

- サイバーセキュリティ

- インフラエンジニア

- Terraform

2024.09.26

Trivyでコンテナセキュリティを強化する方法

コンテナセキュリティとは、コンテナ化されたアプリケーションやそのインフラを保護するための対策です。具体的には、次のような要素が含まれます。

- サイバーセキュリティ

2024.09.26

Trivyを使ったセキュリティスキャンの基本と導入方法

Trivyは、コンテナイメージ、ファイルシステム、リポジトリ、Kubernetesクラスターの脆弱性スキャンに対応しているツールです。

- サイバーセキュリティ

2026.03.12

SSL証明書のEV・OV・DVとは|3種類の比較と目的に合う選び方を解説

SSL証明書のEV・OV・DVとは、認証レベルが異なる3種類のSSL証明書です。それぞれの特徴や違いを比較表で整理し、個人サイトから企業サイトまで目的別の選び方と取得方法を解説します。

- ネットワーク

- サイバーセキュリティ

2026.01.25

ニコニコ動画サイバー攻撃まとめ|原因・影響・対策から学べること

この記事は、企業のセキュリティ担当者、IT管理者、そして従業員教育に携わる人々を主な対象としています。また、一般ユーザーやITに詳しくない方々にとっても、フィッシング攻撃の危険性とその防止策を理解するためのガイドとして役立ちます。

- サイバーセキュリティ

2024.07.30

ABACとRBACの違いを徹底解説!あなたのシステムに最適なアクセス制御モデルはどっち?

ABAC(Attribute-Based Access Control)は、アクセス制御を属性に基づいて行う柔軟なモデルです。このモデルでは、ユーザー、リソース、アクション、および環境の属性を考慮してアクセス権を決定します。ABACはその柔軟性と詳細な制御が可能な点で、現代の情報システムにおいて重要な役割を果たしています。

- インフラエンジニア

- サイバーセキュリティ

2026.03.01

Azure RBACとAWS IAMの違いとは?アクセス制御の仕組みを比較解説

AzureのRBACとAWSのIAMの違いを、権限の定義・スコープ・管理方法の観点から比較。ロールベースアクセス制御の基本概念から、具体例を交えて両サービスの特徴を解説します。

- AWS

- Azure

- サイバーセキュリティ

- インフラエンジニア