「サイバーセキュリティ」の記事

2024.07.28

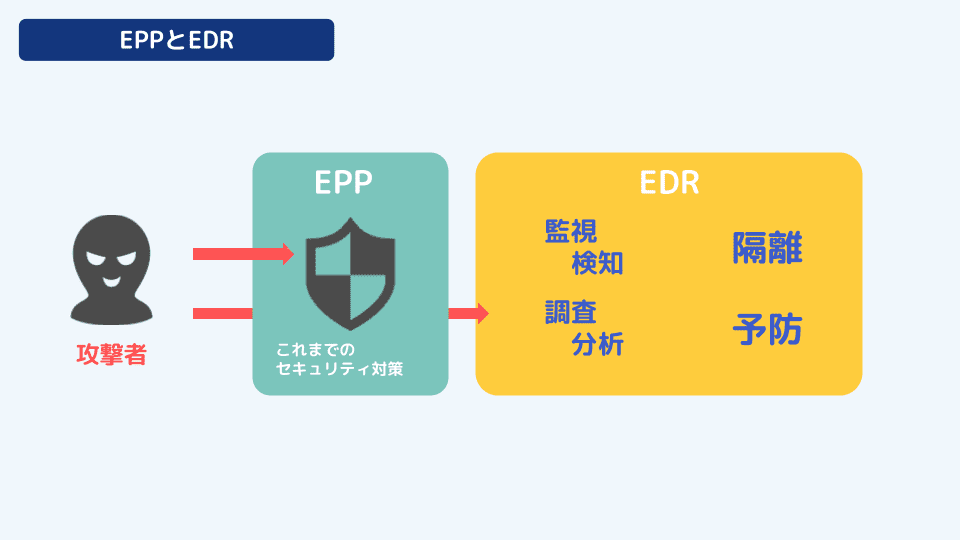

CroudStrikeブルースクリーン事件で学ぶEDRとEPPの違い

セキュリティ対策は、現代のIT環境において欠かせない要素です。特にエンドポイントセキュリティは、企業や個人のデータを守るために重要な役割を果たしています。本記事では、EDR(Endpoint Detection and Response)とEPP(Endpoint Protection Platform)の違いについて詳しく解説します。

- サイバーセキュリティ

2024.07.24

セキュリティ初級 7つの主要なサイバー攻撃とその対策法

サイバー攻撃とは、悪意を持った個人や団体がインターネットを利用して他人のコンピュータやネットワークに侵入し、情報を盗んだり、システムを破壊したりする行為です。最近では、企業だけでなく個人も標的にされることが増えています。

- サイバーセキュリティ

2024.05.27

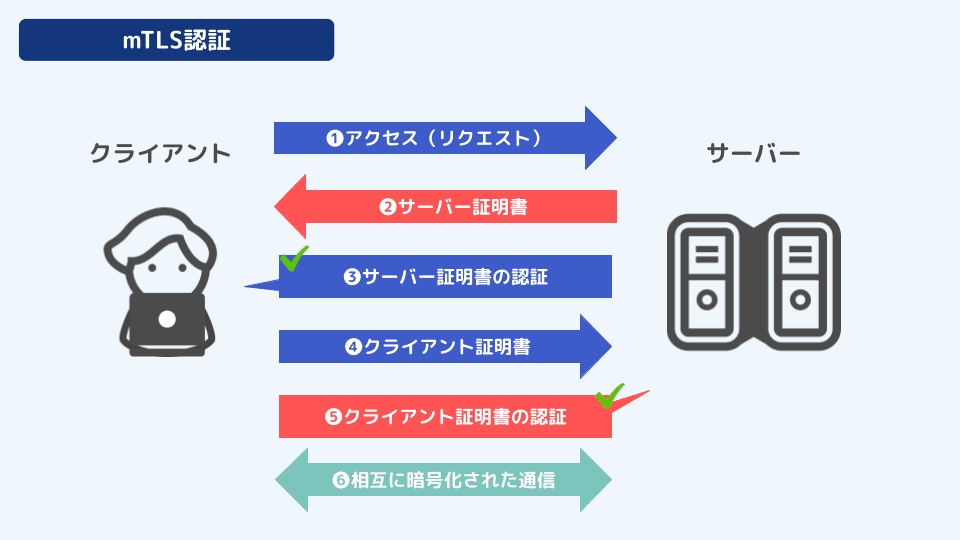

mTLS(相互TLS認証)って何?初心者にわかりやすく解説

そこで本日は、この高度ではあるものの重要なmTLS、通称「相互TLS認証」の仕組みと意義について、わかりやすく説明させていただきます。

- サイバーセキュリティ

2025.06.26

OpenSSLの使い方入門|インストールから証明書の作成手順まで図解で徹底解説

OpenSSLの基本的な使い方、秘密鍵やCSR、自己署名証明書の作成手順をコマンド例付きで解説。Windows、Mac、Linuxへのインストールから対応。

- サイバーセキュリティ

- ハンズオン

2024.05.26

AWS環境に安全にリモート接続するためのAWS Client VPNの設定ハンズオン

この記事では、前回作成したACM証明書を使用してAWS Client VPNを設定し、セキュアなリモートアクセス環境を構築する手順を説明します。これにより、ユーザーが安全にAWSリソースにアクセスできるようになります。前回の記事がまだ完了して居ない方はこちらをご参照になり、ACM証明書の作成までを行なってください。

- インフラエンジニア

- サイバーセキュリティ

- ハンズオン

2024.05.25

Easy RSAを使用したFQDN証明書の生成とAWS ACMへの登録

この記事では、Easy RSAを使用してOpenVPN用の証明書を生成し、それをAWS ACMに登録する手順を説明します。証明書は、VPN接続のセキュリティを確保するために重要です。

- サイバーセキュリティ

- ハンズオン

2026.03.14

JWTとは?トークン認証の仕組みとSAMLとの違いをわかりやすく解説

JWTとは、JSON形式で情報を安全にやり取りするトークン規格です。トークン認証の仕組みやJWS・JOSEとの関係、SAMLとの違いまで体系的に解説します。

- プログラミング

- サイバーセキュリティ

2026.02.13

OAuthとは?認証と認可の違いからわかる仕組みを解説!

OAuthとは、Googleアカウントで他サービスにログインする際に使われる認可プロトコルです。パスワードを渡さずに安全に情報を共有できる仕組みを、認証との違いから解説します。

- サイバーセキュリティ

- ネットワーク

2023.12.29

なりすましメール対策の要 SPF・DKIM・DMARCを徹底解説

これらの脅威に対抗するため、SPF(Sender Policy Framework)、DKIM(DomainKeys Identified Mail)、DMARC(Domain-based Message Authentication, Reporting, and Conformance)という三つの重要な技術が開発されました。これらはそれぞれ異なる方法でメールの正当性を確認し、不正なメールの送信を防ぎます。

- サイバーセキュリティ

2026.02.13

SSL証明書とは?種類の違いと選び方|オレオレ証明書も解説

SSL証明書とは、Webサイトの安全性を証明する電子証明書です。DV・OV・EVの3種類の違いと選び方、テスト環境で使うオレオレ証明書の特徴を初心者向けに解説します。

- サイバーセキュリティ