はじめに

ウェブサイトを安全に運用し、機密データを確実に守るには何が必要でしょうか。その答えの一つが「相互トランスポート層セキュリティ(Mutual Transport Layer Security、略してmTLS)」と呼ばれる高度な技術なのですが、この「mTLS」は「相互TLS認証」と通称されており、一般の方には理解が難しいものとなっています。 mTLSは、通信の両端点で相互に認証を行うことで、不正アクセスからデータを守る仕組みです。しかし、複雑な専門用語が多用されるため、初心者の方にはなかなかわかりづらいのが実情なのです。 そこで本日は、この高度ではあるものの重要なmTLS、通称「相互TLS認証」の仕組みと意義について、わかりやすく説明させていただきます。

1. mTLSとは?

インターネット上で安全に通信するためには、通信の相手が本当に信頼できるかどうかを確認する必要があります。TLSはこれを実現するための技術ですが、mTLSはさらに一歩進んだものです。ここでは、その基本的な仕組みと重要性を説明します。

定義

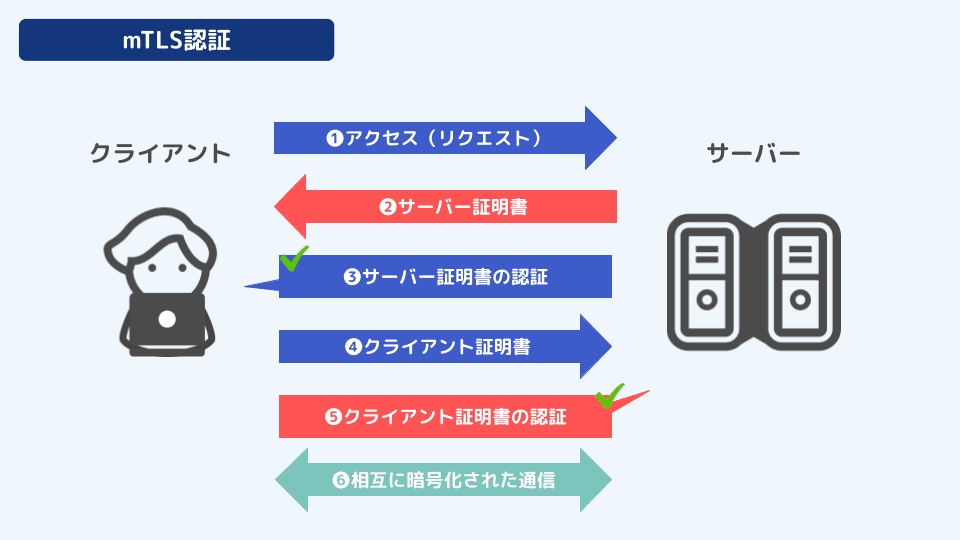

mTLS(Mutual Transport Layer Security)は、クライアントとサーバーの双方が相互に認証を行うことで、通信のセキュリティを強化するプロトコルです。一般的なTLS(Transport Layer Security)では、サーバーのみが認証されますが、mTLSではクライアントも認証されます。これにより、クライアントのなりすましを防ぎ、通信の両端が信頼できることを保証します。

一般的なTLSとの違い

一般的なTLSは、クライアントがサーバーの証明書を検証するのみで、クライアント側の認証は行いません。一方、mTLSではクライアントも証明書を持ち、サーバーがその証明書を検証します。これにより、双方が信頼できる通信が確立されます。

例えば、オンラインショッピングをするとき、通常のTLSは店(サーバー)が正規のものであるかを確認するだけです。しかし、mTLSでは、店もあなた(クライアント)が正規の顧客であることを確認します。これにより、双方が信頼関係を持って安全に取引を行うことができます。

通常のTLS認証

相互TLS(mTLS)認証

説明

-

通常のTLS認証

- クライアントがサーバーに接続するときに、サーバーの証明書を受け取ります。

- クライアントがサーバーの証明書を検証し、認証が成功すると、暗号化された通信が開始されます。

- サーバーはクライアントの認証を行いません。

-

相互TLS(mTLS)認証

- クライアントがサーバーに接続するときに、まずクライアントの証明書を送信します。

- サーバーがクライアントの証明書を検証し、その後サーバーの証明書をクライアントに送信します。

- クライアントがサーバーの証明書を検証し、両者の認証が成功すると、暗号化された通信が開始されます。

- これにより、双方の認証が行われ、セキュリティが強化されます。

2. mTLSの仕組み

mTLSのプロセスは、クライアントとサーバーの双方が互いの信頼性を確認するために証明書を使用します。このプロセスは二つの主要なステップ、すなわちクライアント認証とサーバー認証から構成されます。以下では、それぞれのステップについて詳しく説明します。

クライアント認証

クライアント認証は、クライアントがサーバーに接続する際に自身の証明書を提示し、サーバーがその証明書を検証するプロセスです。サーバーは、クライアントの証明書を確認することで、そのクライアントが信頼できるものであることを確証します。

例えば、ホテルにチェックインする際に、フロントデスクで身分証明書を提示する状況を考えてみてください。ホテル側はその身分証明書を確認して、宿泊者が正当な人物であることを確認します。同様に、サーバーもクライアントの証明書を確認して、そのクライアントが信頼できるかどうかを判断します。

サーバー認証

サーバー認証は、サーバーがクライアントに対して自身の証明書を提示し、クライアントがその証明書を検証するプロセスです。これにより、クライアントはサーバーが信頼できるものであることを確信できます。

例として、オンラインショッピングサイトにアクセスする場合を考えてみましょう。ユーザーはサイトの証明書を確認して、そのサイトが正規のものであることを確認します。これにより、ユーザーは安心して取引を行うことができます。

暗号化通信

mTLSでは、認証が成功した後に通信が暗号化されます。暗号化により、第三者が通信内容を盗聴したり改ざんしたりすることを防ぎます。

これは、銀行の金庫に保管されている現金が厳重にロックされている状態に似ています。金庫にアクセスできるのは、正当な権限を持つ者だけであり、外部からの不正アクセスは防がれています。同様に、暗号化通信により、通信内容は保護され、信頼できる当事者間でのみやり取りされます。

3. mTLS導入のメリット

mTLSを導入することには、多くのメリットがあります。以下に、その主要なメリットを説明します。

なりすまし防止

mTLSは、クライアントとサーバーの双方が認証されるため、なりすまし攻撃を防止する効果があります。これにより、クライアントが偽のサーバーに接続したり、サーバーが偽のクライアントにデータを送信したりするリスクが大幅に減少します。

例えば、オフィスビルの入退室管理システムを考えてみましょう。社員証を持った社員のみが入室できる仕組みと同じように、mTLSでは、正当な証明書を持ったクライアントとサーバーのみが通信を許可されます。これにより、不正アクセスを効果的に防ぎます。

通信の傍受防止

暗号化通信により、通信内容が傍受されるリスクを低減します。mTLSを使用することで、データのやり取りが暗号化され、第三者がその内容を盗み見ることができなくなります。

これは、郵便物を暗号化されたロック付きの箱に入れて送るようなものです。ロックがかかっているため、途中で開封されることなく、受取人のみが内容を確認できます。同様に、mTLSにより、通信内容が安全に保たれます。

コンプライアンス対応

mTLSは、高いセキュリティ要件を満たすため、業界標準や規制要件に適合するのに役立ちます。例えば、金融業界や医療業界では、顧客データや患者情報の保護が法律で厳しく定められています。mTLSを導入することで、これらの規制要件を満たし、法的リスクを軽減できます。

具体例として、クレジットカード会社がPCI DSS(Payment Card Industry Data Security Standard)に準拠する必要がある場合、mTLSを導入することで、この基準を満たすセキュリティ対策を講じることができます。

4. mTLS導入のデメリット

mTLSには多くのメリットがありますが、導入と運用にはいくつかのデメリットも存在します。以下に、その主要なデメリットを説明します。

運用コストの増加

mTLSを導入することで、証明書の管理や更新が必要となり、運用コストが増加します。証明書の発行や更新には費用がかかり、また、それらを適切に管理するためのシステムや人員が必要になります。

例えば、大規模な企業が社員全員にセキュリティバッジを配布し、定期的に更新する場合を考えてみましょう。バッジの製造費用や管理コストがかかるだけでなく、更新時に全社員に配布し直す手間も発生します。同様に、mTLSの証明書管理にもコストと手間がかかります。

導入の複雑性

mTLSの導入には高度な技術的知識が必要であり、設定や運用が複雑です。システム管理者は証明書の発行、インストール、更新、失効管理を行う必要があり、これには専門的な知識とスキルが求められます。

これは、新

しいセキュリティシステムを導入する際に、従業員全員にそのシステムの使い方を教育するようなものです。システムが複雑であればあるほど、教育とサポートに多くの時間とリソースが必要になります。同様に、mTLSの導入にも準備とサポートが必要です。

5. mTLS導入の事例

mTLSの導入は、様々な業界でセキュリティの強化に役立っています。ここでは、その具体的な事例を紹介します。

金融機関

金融機関は、顧客情報や取引データの保護に特に厳しいセキュリティ要件を求められます。そこで、mTLSが重要な役割を果たしています。

例:某大手銀行

某大手銀行では、顧客のインターネットバンキングサービスにmTLSを導入しています。この導入により、以下のようなセキュリティ強化が実現されています。

-

顧客認証の強化

インターネットバンキングを利用する際に、顧客は自分の証明書を使って銀行にログインします。銀行は、その証明書を検証し、顧客が正当なユーザーであることを確認します。これにより、不正なアクセスやなりすましを防ぎます。

-

データ通信の保護

mTLSを通じて、顧客と銀行間のすべての通信が暗号化されます。これにより、第三者が通信内容を傍受したり改ざんしたりすることを防止します。例えば、送金指示や口座情報の変更といった重要な取引データも安全にやり取りされます。

-

信頼性の向上

銀行が提供する証明書を顧客が検証することで、顧客はその銀行が正規のものであることを確認できます。これにより、フィッシング詐欺などのリスクを軽減し、顧客は安心してサービスを利用できます。

6. mTLSを導入する際の注意点

mTLSの導入には、いくつかの重要な注意点があります。これらの注意点を理解し、適切に対応することで、セキュリティの高いシステムを構築できます。

証明書の管理

証明書の管理はmTLSの基盤であり、適切な管理が求められます。証明書の発行、更新、失効管理を適切に行うことが重要です。なぜなら、これによりシステムの信頼性とセキュリティが確保されるからです。以下に、具体的な手順とその重要性を説明します。

-

証明書の発行

認証局(CA)から証明書を発行してもらいます。これはクライアントとサーバーの両方で必要です。証明書の発行が適切に行われないと、システム全体の信頼性が損なわれる可能性があります。

例:銀行で新しい社員が入社する際に、社員証を発行するのと同様です。社員証がなければ、社員はオフィスに入ることができません。

-

証明書の更新

証明書は有効期限があり、定期的に更新する必要があります。有効期限が切れた証明書では認証が行えず、システムが利用できなくなるリスクがあります。更新手続きを怠ると、システムの利用が停止する可能性があるため、事前に更新手続きを行うことが重要です。

例:定期的にパスポートを更新するのと同じです。期限が切れたパスポートでは海外旅行ができないように、期限が切れた証明書ではシステムにアクセスできません。

-

証明書の失効

もし証明書が盗まれたり、もう使わなくなった場合は、その証明書を失効させる手続きが必要です。これにより、不正使用を防ぎ、システムの安全性を保つことができます。

例:クレジットカードを紛失した場合、すぐにカードを無効にするのと同じです。無効にしなければ、第三者が不正に使用するリスクがあります。

クライアント認証の対応

クライアント側でも証明書を適切に管理する必要があります。クライアントの証明書管理が不十分だと、システム全体のセキュリティが損なわれる可能性があります。以下に、具体的な対応方法とその重要性を説明します。

-

証明書のインストール

クライアントのデバイスに証明書をインストールします。これは、利用するアプリケーションやデバイスによって手順が異なりますが、多くの場合、システムの証明書ストアに追加する必要があります。証明書がインストールされていないと、クライアントはサーバーに接続できません。

例:新しいソフトウェアをインストールするのと同様です。ソフトウェアがインストールされていないと、その機能を利用することができません。

-

証明書のバックアップ

証明書を安全な場所にバックアップしておくことが重要です。これにより、デバイスの故障や紛失時に証明書を再取得する手間が省けます。バックアップがないと、予期せぬトラブルで証明書を失った場合に、システムの利用が停止してしまいます。

例:重要なデータを外付けハードドライブやクラウドにバックアップするのと同じです。バックアップがあれば、データが失われても復元が可能です。

-

証明書の更新対応

サーバーと同様に、クライアント証明書も定期的に更新する必要があります。更新手続きを怠ると、通信ができなくなる可能性があります。これにより、重要なビジネスプロセスが中断されるリスクを回避できます。

例:車の運転免許証を定期的に更新するのと同じです。期限が切れた免許証では運転できないように、期限が切れた証明書ではシステムにアクセスできません。

7. まとめ

この記事では、mTLSの基本的な概念、仕組み、導入のメリットとデメリット、そして導入時の注意点について詳しく解説しました。mTLSは、クライアントとサーバーの双方が相互に認証を行うことで、通信のセキュリティを大幅に向上させる技術です。

mTLSを導入することで、不正アクセスやデータの傍受を防ぎ、コンプライアンス要件を満たすことができます。しかし、証明書の管理や技術的な複雑性が伴うため、導入時には適切な対応が求められます。

mTLSは、インターネット上のセキュリティを強化する強力な技術です。しかし、導入にはいくつかの課題もあります。この記事を参考に、mTLSについて理解を深め、自社のセキュリティ対策に役立てていただければ幸いです。

参考資料

【番外編】USBも知らなかった私が独学でプログラミングを勉強してGAFAに入社するまでの話

プログラミング塾に半年通えば、一人前になれると思っているあなた。それ、勘違いですよ。「なぜ間違いなの?」「正しい勉強法とは何なの?」ITを学び始める全ての人に知って欲しい。そう思って書きました。是非読んでみてください。

「フリーランスエンジニア」

近年やっと世間に浸透した言葉だ。ひと昔まえ、終身雇用は当たり前で、大企業に就職することは一種のステータスだった。しかし、そんな時代も終わり「優秀な人材は転職する」ことが当たり前の時代となる。フリーランスエンジニアに高価値が付く現在、ネットを見ると「未経験でも年収400万以上」などと書いてある。これに釣られて、多くの人がフリーランスになろうとITの世界に入ってきている。私もその中の1人だ。数年前、USBも知らない状態からITの世界に没入し、そこから約2年間、毎日勉学を行なった。他人の何十倍も努力した。そして、企業研修やIT塾で数多くの受講生の指導経験も得た。そこで私は、伸びるエンジニアとそうでないエンジニアをたくさん見てきた。そして、稼げるエンジニア、稼げないエンジニアを見てきた。

「成功する人とそうでない人の違いは何か?」

私が出した答えは、「量産型エンジニアか否か」である。今のエンジニア市場には、量産型エンジニアが溢れている!!ここでの量産型エンジニアの定義は以下の通りである。

比較的簡単に学習可能なWebフレームワーク(WordPress, Rails)やPython等の知識はあるが、ITの基本概念を理解していないため、単調な作業しかこなすことができないエンジニアのこと。

多くの人がフリーランスエンジニアを目指す時代に中途半端な知識や技術力でこの世界に飛び込むと返って過酷な労働条件で働くことになる。そこで、エンジニアを目指すあなたがどう学習していくべきかを私の経験を交えて書こうと思った。続きはこちらから、、、、

エンベーダー編集部

エンベーダーは、ITスクールRareTECHのインフラ学習教材として誕生しました。 「遊びながらインフラエンジニアへ」をコンセプトに、インフラへの学習ハードルを下げるツールとして運営されています。

関連記事

2026.02.13

SSL証明書とは?種類の違いと選び方|オレオレ証明書も解説

SSL証明書とは、Webサイトの安全性を証明する電子証明書です。DV・OV・EVの3種類の違いと選び方、テスト環境で使うオレオレ証明書の特徴を初心者向けに解説します。

- サイバーセキュリティ

2026.03.14

JWTとは?トークン認証の仕組みとSAMLとの違いをわかりやすく解説

JWTとは、JSON形式で情報を安全にやり取りするトークン規格です。トークン認証の仕組みやJWS・JOSEとの関係、SAMLとの違いまで体系的に解説します。

- プログラミング

- サイバーセキュリティ

2023.01.09

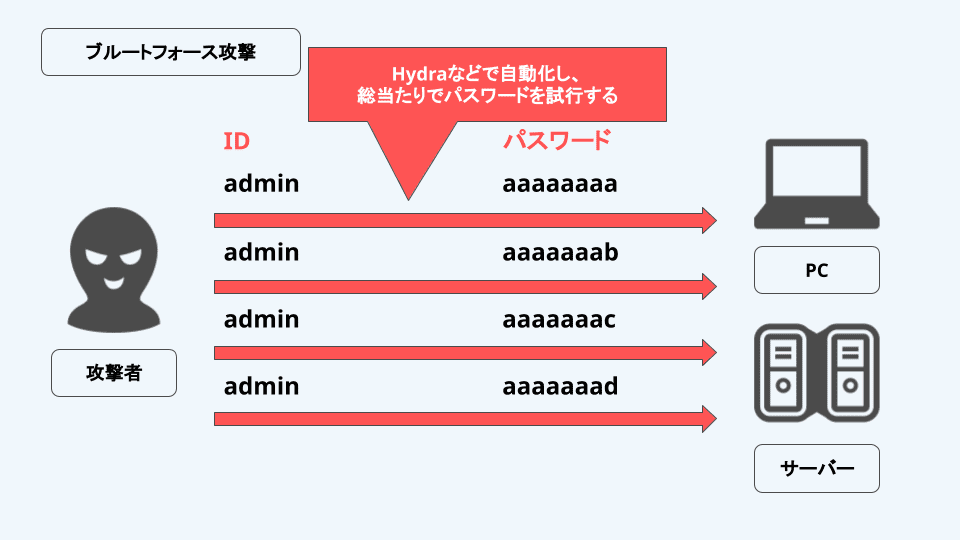

【サイバー攻撃】ブルートフォース攻撃の手口と対策

ブルートフォース攻撃を行う場合、攻撃者は手入力で総当たりをするなどはせず、攻撃を自動化するためのツールを使用し攻撃を仕掛けます。

- サイバーセキュリティ

2023.07.28

WEB開発のセキュリティを無料で学べる セキュア ソフトウェア開発 (LFD121-JP)

今回はそんなLinux Foundation「セキュア ソフトウェア開発」について解説します。ぜひ受講の参考にしてください。

- サイバーセキュリティ