はじめに

2024年6月8日、ニコニコ動画がサイバー攻撃を受け、サービスの一部が一時的に停止しました。この攻撃は、ランサムウェアによるもので、攻撃者はシステムに侵入し、データを暗号化しました。後の調査で、この侵入のきっかけとなったのは、従業員が受け取ったフィッシングメールであることが明らかになりました。この事件は、フィッシングを中心としたソーシャルエンジニアリングの脅威がいかに現実的で深刻であるかを示すものです。

対象読者

この記事は、企業のセキュリティ担当者、IT管理者、そして従業員教育に携わる人々を主な対象としています。また、一般ユーザーやITに詳しくない方々にとっても、フィッシング攻撃の危険性とその防止策を理解するためのガイドとして役立ちます。

この記事で学べること

この記事を通じて、以下のポイントについて学ぶことができます。

- ニコニコ動画のサイバー攻撃の概要と、その背景にあるフィッシング攻撃の詳細

- フィッシングとは何か、そしてそれがどのようにして企業や個人に影響を与えるか

- ソーシャルエンジニアリング全体の中で、フィッシングが果たす役割

- 同様の攻撃から企業や個人を守るための具体的な対策とベストプラクティス

この記事を読むことで、フィッシングに対する理解を深め、日常生活や業務において実践できるセキュリティ対策を習得することができます。

事件の概要

ニコニコ動画を運営するKADOKAWAグループは、2024年6月8日に大規模なサイバー攻撃を受けました。この攻撃により、約1.5TBのデータが暗号化され、復号化のために攻撃者から身代金が要求されました。攻撃の入り口となったのは、従業員が開いたフィッシングメールで、これにより攻撃者はシステムへのリモートアクセスを取得しました。このフィッシングメールは、公式な通知を装ったもので、従業員が無意識にクリックしたことで攻撃が進行しました。

時系列

| 日付・時刻 | 出来事 | ソース |

|---|---|---|

| 2024年6月8日 午前3:30 | ニコニコ動画のシステムで異常が検出され、複数のサーバーへのアクセスが阻止される。 | Wikiwand |

| 2024年6月8日 午前6:00 | Dwangoがすべてのニコニコ動画サービスを停止し、緊急メンテナンスを開始。 | The Register |

| 2024年6月9日 | KADOKAWAは事件を警察および専門機関に報告し、詳細な調査を開始。 | Responsible Cyber |

| 2024年6月14日 | KADOKAWAは、攻撃の背後にランサムウェア「BlackSuit」が関与している可能性が高いと発表。 | The Register |

| 2024年6月27日 | 「BlackSuit」グループがダークウェブ上で犯行声明を出し、身代金を要求。 | Wikiwand |

| 2024年7月1日 | 攻撃者が要求した身代金の支払い期限。 | Wikiwand |

| 2024年8月5日 | ニコニコ動画およびKADOKAWAの公式サイトが再開。 | Wikiwand |

| 2024年8月6日 | KADOKAWAは、攻撃がフィッシングによるものであったと確認し、個人情報の漏洩を発表。 | Wikiwand |

この時系列により、攻撃がどのように進行し、KADOKAWAがどのように対応したかを明確に理解できます。フィッシング攻撃がいかに迅速かつ効果的にシステムを危機に陥れるかがよく分かります。

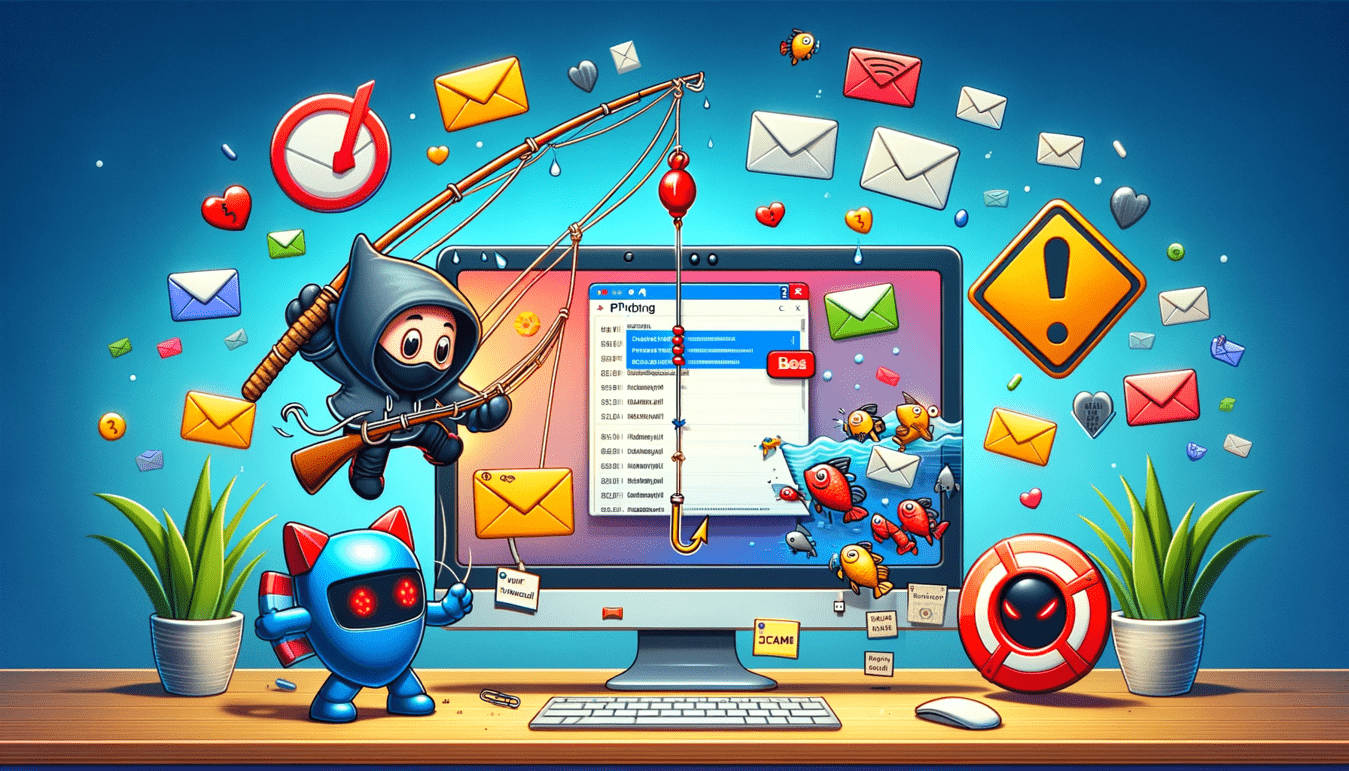

フィッシングとは

![]()

フィッシング(phishing)は、偽のメールやウェブサイトを使ってユーザーから機密情報を騙し取る手法です。この単語の綴りは "phishing" で、これは「釣り」を意味する英単語 "fishing" から派生したものです。

語源と意味

"Phishing" という言葉は、1990年代に初めて登場しました。これは、攻撃者が電子メールや偽のウェブサイトを使って「魚を釣る」ように、インターネット上のユーザーから機密情報を「釣り上げる」ことに由来します。語頭の "ph" は、ハッキングコミュニティでしばしば見られる言葉遊びで、"phone phreaking"(電話システムを操作する違法行為)に由来しています。"Phishing" は、攻撃者が無差別に大量の偽メールを送り、何らかの反応を得ることを期待するという意味で、魚を釣る行為と類似しています。

魚釣りとの関連性

「フィッシング」は本来、魚を釣るために餌を垂らす行為を指します。同様に、"phishing" では、攻撃者が餌として偽のメッセージやリンクをターゲットに送り、その餌に引っかかったユーザーから情報を得ることを目指します。釣りと同様に、多くの餌を投入しても反応が得られるかはわかりませんが、十分な数を試すことで、結果的に誰かが「釣られる」可能性が高まります。

このように、「phishing」という言葉は、ネット上での詐欺的行為を説明するために、魚釣りのイメージを借りて使われるようになりました。攻撃者は、ユーザーが不用意に提供した情報を利用して、さらなる攻撃や不正アクセスを行います。

ソーシャルエンジニアリング全体像とフィッシングの役割

ソーシャルエンジニアリングは、人間の心理的な弱点を利用して情報を不正に取得する手法の総称です。フィッシングはその中でも最も一般的かつ効果的な手法です。人間は、信頼できる情報源からの通知に反応しやすく、特に緊急性を持たせたメッセージに対しては無防備になりがちです。この心理的特性を利用して、攻撃者はターゲットを騙し、情報を取得します。

ニコニコ動画の事件では、フィッシングがソーシャルエンジニアリングの主要な手段として用いられました。従業員が受け取ったフィッシングメールは、会社の内部システムにアクセスするための入口を提供し、その後のランサムウェア攻撃へとつながりました。

ソーシャルエンジニアリングの種類

ソーシャルエンジニアリングには、以下のような手法が含まれます。

| ソーシャルエンジニアリングの種類 | 説明 |

|---|---|

| フィッシング(Phishing) | 偽の電子メールやウェブサイトを利用して、ユーザーから機密情報を引き出す手法。最も一般的な手法。 |

| プレテキスティング(Pretexting) | 偽の身分やシナリオを作り上げて、ターゲットから情報を引き出す手法。カスタマーサポートを装うことが多い。 |

| ビッシング(Vishing) | 電話を通じて情報を詐取する手法。銀行や役所を装い、個人情報や金銭を引き出すことを狙う。 |

| スミッシング(Smishing) | SMSメッセージを利用したフィッシング。モバイルユーザーを対象にして偽のリンクを送り、個人情報を盗む。 |

| テイルゲーティング(Tailgating) | 認証されたユーザーに続いてセキュリティのかかったエリアに侵入する手法。 |

フィッシングの割合

フィッシングは、ソーシャルエンジニアリングの中でも特に広く用いられており、調査によると、全体の攻撃の約**70%**以上を占めるとされています。2023年には、ソーシャルエンジニアリングによる攻撃の中で、フィッシングが最も多く使用されていることが確認されました。これは、フィッシングが比較的簡単に実行でき、かつ広範なターゲットに対して効果的であるためです。また、フィッシング攻撃が成功することで、企業全体のシステムに対するさらなる攻撃が可能になるため、攻撃者にとって非常に魅力的な手法となっています。

このように、フィッシングはソーシャルエンジニアリングの中で重要な役割を果たしており、その脅威は今後も増大することが予想されます。

ニコニコ動画事件から学ぶべきこと

この事件から得られる教訓は、企業のセキュリティ意識の向上がいかに重要かという点です。特に、フィッシングメールに対する対策として、従業員教育が不可欠です。フィッシング攻撃は、メールの送信元やリンクの確認を怠ることで簡単に成功してしまいます。そのため、従業員にはメールを慎重に扱う習慣を身につけさせることが重要です。

従業員教育の重要性

従業員がフィッシングメールのリスクを理解し、日常業務で常に警戒心を持つことは、サイバー攻撃を防ぐ最初の防衛線となります。従業員教育プログラムを定期的に実施し、フィッシングメールを見分けるスキルや、怪しいメールを受け取った場合の適切な対応方法を訓練することが重要です。また、模擬フィッシング攻撃を定期的に行うことで、従業員がリアルな状況でどのように反応するかを評価し、教育の効果を測定できます。

技術的対策の強化

技術的な対策も、フィッシング攻撃から守るために不可欠です。特に、以下のような対策が効果的です。

-

メールフィルタリング

高度なメールフィルタリングシステムを導入し、フィッシングメールを受信トレイに届く前にブロックすることができます。これにより、従業員が誤って不正なリンクをクリックするリスクを減らします。

-

二要素認証(2FA)

従業員がシステムにアクセスする際に、パスワードに加えてもう一つの認証手段を求めることで、不正なアクセスを防止します。たとえパスワードが漏洩しても、攻撃者がアクセスするのは困難になります。

ゼロトラストモデルの導入

ゼロトラストモデルは、現代のサイバーセキュリティにおいて特に有効なアプローチです。このモデルでは、すべてのアクセスリクエストを、社内外を問わず検証し、信頼しないことを前提としています。以下のようなポイントがゼロトラストモデルの主な特徴です。

-

常時検証

ネットワークにアクセスするすべてのユーザーやデバイスは常に検証され、アクセスが許可されているかどうかが確認されます。これにより、内部からの不正アクセスや、従業員のアカウントが乗っ取られた場合のリスクが軽減されます。

-

最小権限の原則

ユーザーやデバイスには、業務に必要最低限の権限しか与えられません。これにより、たとえ一部のシステムが侵害されても、被害の拡大を防ぐことができます。

-

ネットワークセグメンテーション

ネットワークを複数のセグメントに分け、各セグメントに対して個別のセキュリティポリシーを適用します。これにより、攻撃者が一度侵入した場合でも、他の部分にアクセスするのが難しくなります。

ゼロトラストモデルは、従来の境界防御に依存しないため、リモートワークやクラウドベースのインフラが普及する現在の環境に特に適しています。このモデルを導入することで、ニコニコ動画のような大規模なサービスを運営する企業は、より堅牢なセキュリティを確保することができます。

ニコニコ動画の事件は、フィッシングを中心としたソーシャルエンジニアリングの脅威がいかに深刻であるかを示しています。従業員教育と技術的対策の両面から防御を強化し、さらにゼロトラストモデルの導入を検討することで、同様の攻撃から企業を守ることが可能です。企業は、今後もこうした攻撃に対する警戒を怠らず、セキュリティ意識の向上と最新の対策を実施していくことが求められます。

フィッシング攻撃への対策

フィッシング攻撃を防ぐためには、技術的対策と組織的対策の両方が必要です。技術的対策としては、メールフィルタリングシステムを強化し、疑わしいメールを自動でブロックすることが推奨されます。また、二要素認証(2FA)を導入することで、万が一パスワードが漏洩しても、追加の認証要素が必要となるため、攻撃者が簡単にシステムに侵入するのを防ぐことができます。

組織的対策としては、従業員教育が最も重要です。フィッシングメールを見破るスキルを持つことは、サイバーセキュリティの第一歩です。定期的なトレーニングと模擬フィッシング攻撃を通じて、従業員の意識を高めることが必要です。また、企業のITポリシーを見直し、セキュリティに関するルールを徹底させることも重要です。従業員がどのような場合にどのように対応すべきかを明確にし、疑わしいメールや不正アクセスの報告ルートを整備することで、迅速な対応が可能となります。

従業員教育の限界

従業員教育はサイバーセキュリティ対策の基本であり、多くの企業がフィッシング攻撃を防ぐために実施しています。しかし、教育だけではすべてのフィッシング攻撃を防ぐことはできません。以下の理由から、従業員教育には限界があります。

-

人間のエラーは避けられない

どれだけトレーニングをしても、従業員が誤ってフィッシングメールを開いてしまうリスクはゼロにはなりません。特に、フィッシング攻撃がますます巧妙化しているため、教育だけで防ぎきれないケースが増えています。

-

AIの進化とフィッシングの高度化

AI技術の進化により、フィッシング攻撃はさらに個別化され、従業員教育だけでは対処が難しい新たな脅威が生まれています。AIを活用したフィッシングメールは、非常にリアルで、受信者が騙されるリスクが高まっています。

-

組織的な対策が不可欠

従業員教育に加えて、技術的なセキュリティ対策を強化することが不可欠です。具体的には、メールフィルタリングシステムや二要素認証の導入、ゼロトラストモデルの採用などが効果的です。これらの対策により、人間のエラーによるリスクを最小限に抑えることができます。

従業員教育はフィッシング攻撃に対する第一歩として重要ですが、教育だけでは不十分です。技術的な対策や、AIを活用した高度な攻撃に対するプロアクティブな対応が必要です。企業は、教育と技術の両面から多層的なセキュリティ対策を講じることで、より堅牢な防御を実現する必要があります。

まとめ

![]()

フィッシングを含むソーシャルエンジニアリングは、企業や個人にとって大きな脅威です。ニコニコ動画に対するサイバー攻撃は、そのリスクを如実に示すものでした。企業がこうした攻撃に備えるためには、技術的な対策だけでなく、従業員教育を含む包括的な対策が不可欠です。今後も同様の攻撃に対する警戒を怠らず、セキュリティ意識の向上に努めることが求められます。

参考リンク

【番外編】USBも知らなかった私が独学でプログラミングを勉強してGAFAに入社するまでの話

プログラミング塾に半年通えば、一人前になれると思っているあなた。それ、勘違いですよ。「なぜ間違いなの?」「正しい勉強法とは何なの?」ITを学び始める全ての人に知って欲しい。そう思って書きました。是非読んでみてください。

「フリーランスエンジニア」

近年やっと世間に浸透した言葉だ。ひと昔まえ、終身雇用は当たり前で、大企業に就職することは一種のステータスだった。しかし、そんな時代も終わり「優秀な人材は転職する」ことが当たり前の時代となる。フリーランスエンジニアに高価値が付く現在、ネットを見ると「未経験でも年収400万以上」などと書いてある。これに釣られて、多くの人がフリーランスになろうとITの世界に入ってきている。私もその中の1人だ。数年前、USBも知らない状態からITの世界に没入し、そこから約2年間、毎日勉学を行なった。他人の何十倍も努力した。そして、企業研修やIT塾で数多くの受講生の指導経験も得た。そこで私は、伸びるエンジニアとそうでないエンジニアをたくさん見てきた。そして、稼げるエンジニア、稼げないエンジニアを見てきた。

「成功する人とそうでない人の違いは何か?」

私が出した答えは、「量産型エンジニアか否か」である。今のエンジニア市場には、量産型エンジニアが溢れている!!ここでの量産型エンジニアの定義は以下の通りである。

比較的簡単に学習可能なWebフレームワーク(WordPress, Rails)やPython等の知識はあるが、ITの基本概念を理解していないため、単調な作業しかこなすことができないエンジニアのこと。

多くの人がフリーランスエンジニアを目指す時代に中途半端な知識や技術力でこの世界に飛び込むと返って過酷な労働条件で働くことになる。そこで、エンジニアを目指すあなたがどう学習していくべきかを私の経験を交えて書こうと思った。続きはこちらから、、、、

エンベーダー編集部

エンベーダーは、ITスクールRareTECHのインフラ学習教材として誕生しました。 「遊びながらインフラエンジニアへ」をコンセプトに、インフラへの学習ハードルを下げるツールとして運営されています。

関連記事

2023.12.29

なりすましメール対策の要 SPF・DKIM・DMARCを徹底解説

これらの脅威に対抗するため、SPF(Sender Policy Framework)、DKIM(DomainKeys Identified Mail)、DMARC(Domain-based Message Authentication, Reporting, and Conformance)という三つの重要な技術が開発されました。これらはそれぞれ異なる方法でメールの正当性を確認し、不正なメールの送信を防ぎます。

- サイバーセキュリティ

2022.12.24

【必須セキュリティ】SQLインジェクションの仕組みと対策

こちらの記事では、Webアプリケーションの脆弱性を利用したサイバー攻撃の一つ、SQLインジェクションについて解説します。

- サイバーセキュリティ

2023.02.26

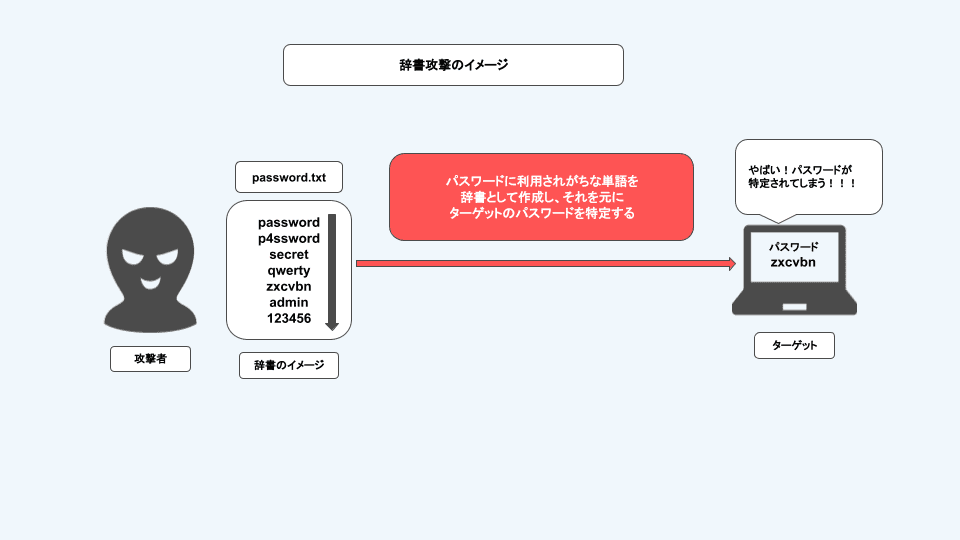

【図解あり!】辞書攻撃の危険性と安全なパスワードの作成、管理方法を解説!

辞書攻撃は、主にWebサービスやシステムのログイン機能で扱われる、パスワードを特定するために行われるサイバー攻撃の一種です。

- サイバーセキュリティ

2026.03.24

認証と認可の違いとは?図解でわかる仕組みと役割の比較

認証とは本人確認、認可とはアクセス権限の付与を意味します。似ているようで役割が異なる2つの仕組みを、図解でわかりやすく比較。組み合わせパターンまで理解する→

- サイバーセキュリティ