記事一覧

2024.07.30

ABACとRBACの違いを徹底解説!あなたのシステムに最適なアクセス制御モデルはどっち?

ABAC(Attribute-Based Access Control)は、アクセス制御を属性に基づいて行う柔軟なモデルです。このモデルでは、ユーザー、リソース、アクション、および環境の属性を考慮してアクセス権を決定します。ABACはその柔軟性と詳細な制御が可能な点で、現代の情報システムにおいて重要な役割を果たしています。

- インフラエンジニア

- サイバーセキュリティ

2026.03.01

Azure RBACとAWS IAMの違いとは?アクセス制御の仕組みを比較解説

AzureのRBACとAWSのIAMの違いを、権限の定義・スコープ・管理方法の観点から比較。ロールベースアクセス制御の基本概念から、具体例を交えて両サービスの特徴を解説します。

- AWS

- Azure

- サイバーセキュリティ

- インフラエンジニア

2024.07.28

AIの未来とエンジニアへの影響 学び続ける人は恐れる必要なし

AIの進化は、エンジニアにとって大きな変化をもたらします。従来の手作業や反復作業はAIによって自動化され、効率化されることで、エンジニアはより高度な問題解決やクリエイティブな業務に集中できるようになります。これにより、日々の労力を減らし、生産性を大幅に向上させることが可能です。

- AI

2024.07.28

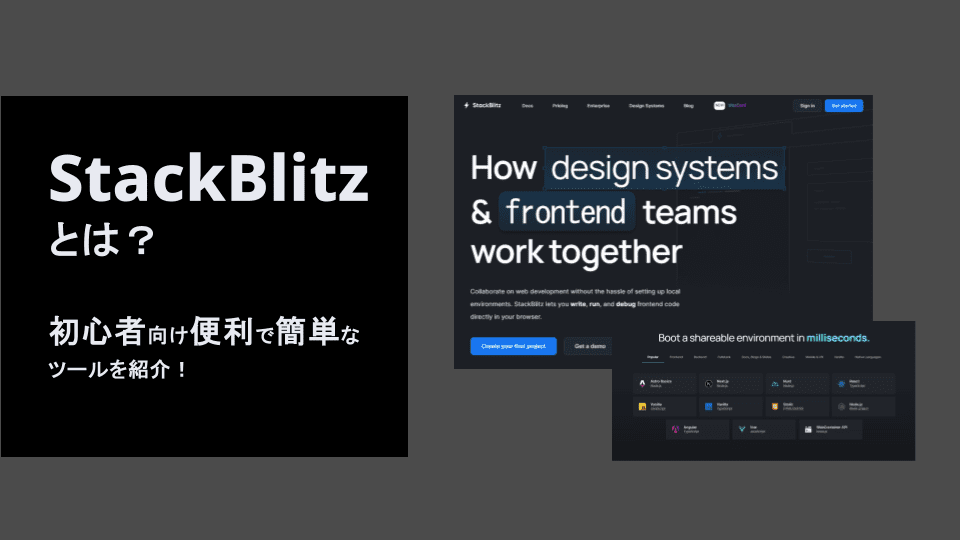

StackBlitzとは?初心者向け便利で簡単なツールを紹介!

普段の学習の中で、あるコードをサッと試したいとき、ローカルで開発環境を作成するのは大変ではないでしょうか。また、初学者の方にとっては、コードの練習のために開発環境の構築を試みるものの、その環境構築に詰まってしまう…ということは「初心者あるある」ではないでしょうか。そんな時におすすめなのが、Web上でフロントエンド技術を利用できるStackBlitzです。

- プログラミング

2024.07.28

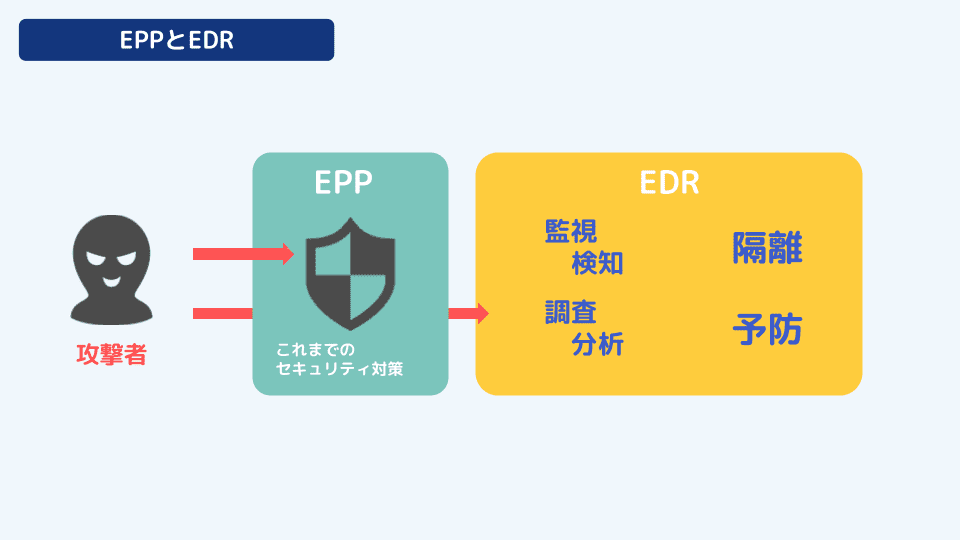

CroudStrikeブルースクリーン事件で学ぶEDRとEPPの違い

セキュリティ対策は、現代のIT環境において欠かせない要素です。特にエンドポイントセキュリティは、企業や個人のデータを守るために重要な役割を果たしています。本記事では、EDR(Endpoint Detection and Response)とEPP(Endpoint Protection Platform)の違いについて詳しく解説します。

- サイバーセキュリティ

2024.07.24

セキュリティ初級 7つの主要なサイバー攻撃とその対策法

サイバー攻撃とは、悪意を持った個人や団体がインターネットを利用して他人のコンピュータやネットワークに侵入し、情報を盗んだり、システムを破壊したりする行為です。最近では、企業だけでなく個人も標的にされることが増えています。

- サイバーセキュリティ

2024.07.23

【Terraformハンズオン】ECS Fargateでアプリケーションデプロイを実践してみよう

ECSでは、Dockerコンテナが実行されている1つ以上のEC2インスタンスを「クラスタ」と呼ばれる単位で扱います。 そのクラスタは、「EC2起動型」と「Fargate」から選択することができ、今回の記事ではFargateをTerraformで構築する手順を解説します。

- AWS

2026.02.13

AIを歴史から理解する|3つのブームと現代の活用例を解説!

AIの歴史を3つのブームから解説。各時代の技術的な転換点と、現代におけるChatGPTや自動運転などの活用例を初心者向けにわかりやすく紹介します。

- AI

2026.03.01

仮想DOMとは?ReactでのDOMレンダリングの仕組みが図解でわかる

仮想DOMとはDOMの変更差分を効率的に検出し部分的にレンダリングする仕組みです。本記事ではDOMとは何かの基本からDOMツリーの構築プロセス、仮想DOMの差分検出の仕組みまでReactを例に図解でわかりやすく解説します。

- ネットワーク

- React

2026.02.18

生成AIのパラメータとは?数値の意味とモデル比較の基礎を解説

生成AIのパラメータ数とは何かをわかりやすく解説。モデルサイズや訓練データ、性能評価指標など、AIモデルを比較・選択するために必要な基礎知識をまとめています。

- AI