EC2のステータスを知る前に

AWSのEC2は、クラウド上で動作する仮想サーバーであり、Webアプリケーションやデータベースなどをホストするのに最適なサービスです。しかし、運用する上で重要なのは、インスタンスの状態(ステータス)をしっかりと理解しておくことです。インスタンスがどの状態にあるかを把握しておくことで、障害発生時の対応を迅速に行うことができます。さらに、インスタンスのステータスに基づいてアラートを適切に設定しておくことで、運用上のリスクを最小限に抑えることができます。

EC2ステータスとアラート設定の概要

この記事では、初心者向けにEC2のステータスの種類と、それぞれのステータスに基づいたアラート設定のポイントをわかりやすく解説します。EC2のステータスを正確に把握することは、システムの安定運用の第一歩です。そのため、基本的な概念から、実際にどのように運用に適用するかまで、しっかりと学んでいきましょう。アラートの設定を通じて、問題の早期検知と迅速な対策が可能となり、サービスの信頼性を高めることができます。

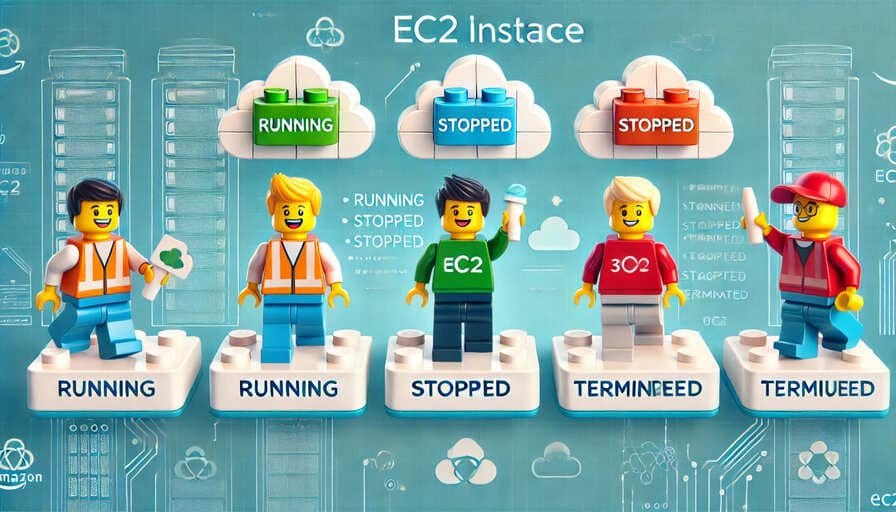

EC2のステータスの種類

1. インスタンスステータス

インスタンスステータスは、EC2インスタンス自体の状態を示します。代表的なステータスには以下があります。

running: インスタンスが正常に動作しており、リクエストを処理する準備ができています。リクエストが来ればすぐに応答し、利用者にとってサービスを提供することができます。stopped: インスタンスが停止している状態で、CPUやメモリなどのリソースは使用していません。料金がかからない状態にできますが、ストレージは残っているため、再起動も可能です。terminated: インスタンスが終了されており、再起動できない状態です。終了後はリソースが解放され、同じインスタンスを再利用することはできません。

これらのインスタンスステータスを理解しておくことで、想定外の停止や終了にすばやく対応することができます。特に、terminatedの状態になった場合は復元できないため、重要なデータのバックアップや終了の際の注意が必要です。

2. ステータスチェック

ステータスチェックには2種類あります。それぞれのステータスチェックは、異なるレベルでの問題を検出するためのものであり、適切に理解することが重要です。

システムステータスチェック

システムステータスチェックは、AWSインフラの問題を検出します。たとえば、ホストマシンに問題が発生した場合、このチェックが失敗します。このような場合、インスタンスを他のホストに移行する必要がある場合もあります。AWSが提供するインフラ全体の健全性を監視するためのチェックであり、ユーザーが直接対応できる範囲を超える場合が多いです。

インスタンスステータスチェック

インスタンスステータスチェックは、インスタンス自体の問題を検出します。例えば、OSの異常やネットワークの設定エラーが原因で失敗することがあります。この場合、SSHで接続して問題を診断し、必要に応じて再起動や設定変更を行うことが可能です。ユーザーが直接対応できる内容が多く含まれていますので、システムログの確認やアプリケーションの設定を見直すことが一般的な解決手段となります。

これらのステータスチェックを定期的に確認することで、インスタンスが健全に動作しているかどうかを把握できます。定期的な確認やアラートの設定により、問題発生時に迅速な対応が可能となり、システムの信頼性を高めることができます。

3. ヘルスステータス

ヘルスステータスは、主にAuto ScalingやElastic Load Balancer(ELB)で使用される指標です。インスタンスがトラフィックを処理するために十分に健全かどうかを示し、負荷分散の設定やスケールアップ/ダウンの判断に利用されます。もしインスタンスが不健全と判断された場合、ELBはトラフィックを他のインスタンスに振り分けるため、サービスの安定稼働に寄与します。

Auto Scalingを利用している場合、このヘルスステータスを基にしてインスタンスの数を自動的に増減させることができます。これにより、利用者数の増加に応じてインフラを柔軟にスケールさせることが可能です。

アラート設定で失敗しないためのポイント

システムやインスタンスの健全性を監視するためには、適切なアラートを設定することが重要です。ここでは、代表的なアラート設定について紹介します。アラートを適切に設定することで、システムの異常を早期に検知し、迅速に対応することが可能になります。

1. システムステータスチェックのアラート

システムステータスチェックはAWSインフラ側の問題を素早く検知するために設定します。

-

アラート条件例:

StatusCheckFailed_System > 0まず、SNSを利用して運用チームに通知を行います。その後、AWSサポートに連絡し、必要に応じてインスタンスの再起動や移行を検討します。問題が長引く場合には、インスタンスを他のホストに移行するなど、影響を最小限に抑えるための対応が求められます。

2. インスタンスステータスチェックのアラート

インスタンスステータスチェックはインスタンス内のOSやアプリケーションの問題を検知するために設定します。

-

アラート条件例:

StatusCheckFailed_Instance > 0SNSやメールを利用して通知を行い、SSHで接続してエラーログを確認し、必要に応じてアプリケーションの修復やインスタンスの再起動を行います。特に、ログを使ってどのプロセスが問題を引き起こしているかを特定し、再発防止策を検討することが重要です。

3. インスタンスステータスのアラート

インスタンスの意図しない停止や終了を検知するためにインスタンスステータスのアラートを設定します。

-

アラート条件例:

InstanceState != runningアラートがトリガーされた場合、SNSを使って担当者に通知を行い、その原因が意図的な操作なのかを確認し、意図しないものであれば再起動や復旧の対応を行います。また、誤操作が原因であれば、オペレーションのプロセスを見直し、誤操作を防ぐためのトレーニングやガイドラインを整備することも検討します。

4. ELBやAuto Scalingのヘルスステータスのアラート

トラフィックの分散に問題が発生した場合に即座に対応するためにヘルスステータスのアラートを設定します。

-

アラート条件例: ヘルスチェックの失敗数が増加した場合

SNSやメールで担当者に通知を行い、インスタンスの健全性やロードバランサーの設定を確認し、必要に応じて新しいインスタンスを起動します。また、ELB設定を見直して、異常が発生しているインスタンスからトラフィックを速やかに切り離すことで、他の正常なインスタンスへの影響を防ぐことができます。

ケーススタディ:具体的なアラート対応例

AWSインフラの障害対応

シナリオ

ある日、EC2インスタンスが突然応答しなくなり、システムステータスチェックが失敗しました。

対応手順

-

アラートの受信

CloudWatchアラームがトリガーされ、SNS通知で運用チームにアラートが送信されました。

-

ステータス確認

AWSコンソールにアクセスし、ステータスチェックの失敗が確認されました。ホストマシンに問題がある可能性を特定しました。

-

AWSサポートへの問い合わせ

AWSサポートに連絡を取り、ホスト側のハードウェア障害が原因であることを確認しました。

-

インスタンスの移行

インスタンスを別の健全なホストに移行し、サービスの影響を最小限に抑えました。

結果

問題が迅速に解決され、サービスのダウンタイムを最小限にすることができました。この対応により、システムの信頼性が維持されました。

アプリケーションの異常対応

シナリオ

Webアプリケーションが突然応答しなくなり、利用者からの苦情が発生しました。

対応手順

-

アラートの受信

CloudWatchでCPU使用率の異常な増加を示すアラートが発生し、SNSで担当者に通知が届きました。

-

SSH接続とログ確認

EC2インスタンスにSSHで接続し、システムログとアプリケーションログを確認しました。メモリリークによるリソース不足が原因であることが判明しました。

-

プロセスの修復

不要なプロセスを停止し、メモリを解放しました。その後、アプリケーションを再起動し、動作が回復したことを確認しました。

-

再発防止策

メモリ管理のコードを改善し、定期的なメモリ使用状況のモニタリングを強化しました。

結果

アプリケーションは正常に動作を再開し、利用者の影響を最小限に抑えることができました。今後の再発防止のための改善も実施しました。

インスタンスの意図しない停止に対する対応

シナリオ

自動バックアップスクリプトが誤ってインスタンスを停止させ、サービスが一時的にダウンしました。

対応手順

-

アラートの受信

CloudWatchからのアラートがSNSを通じて送信され、インスタンスが意図せず停止したことが確認されました。

-

原因の調査

インスタンス停止の原因を調査したところ、自動バックアップスクリプトに誤ったコマンドが含まれていたことが判明しました。

-

インスタンスの再起動

インスタンスを迅速に再起動し、サービスが再開されました。

-

スクリプトの修正

スクリプトを修正し、誤操作が発生しないように条件を追加しました。また、運用プロセスを見直し、承認フローを追加することで再発防止策を講じました。

結果

インスタンスは迅速に復旧し、サービスへの影響を最小限に抑えました。また、プロセスの見直しにより、将来的な同様の問題の発生リスクを減少させました。

まとめ:EC2ステータスを活用して安定した運用を実現しよう

EC2のステータスを理解することで、インスタンスの異常をいち早く検知し、適切な対応ができるようになります。特に初心者にとっては、まずはシステムステータスチェックとインスタンスステータスチェックのアラート設定を行い、トラブル時の基本対応を身に付けることが重要です。これにより、想定外の問題が発生した場合でも迅速に対応し、システムの安定稼働を維持することができます。

次に進むべき学習内容

次に進むべき学習内容として、CloudWatchを使った詳細な監視や自動アクション設定について学ぶことをおすすめします。これにより、より安定したシステム運用が実現できます。CloudWatchを活用することで、CPU使用率やメモリの状態など、細かなメトリクスを可視化し、問題が発生する前に予兆をキャッチして対処することが可能になります。また、Lambdaと連携して自動的に対処する仕組みを構築すれば、システム運用の負担を大幅に軽減できます。

関連リンク

AWSのさまざまなサービスを理解し活用することで、EC2の安定した運用と効率的なシステム管理が可能になります。EC2のステータスチェックとアラート設定を始めとして、さらなる監視と自動化の学びを深めていきましょう。

【番外編】USBも知らなかった私が独学でプログラミングを勉強してGAFAに入社するまでの話

プログラミング塾に半年通えば、一人前になれると思っているあなた。それ、勘違いですよ。「なぜ間違いなの?」「正しい勉強法とは何なの?」ITを学び始める全ての人に知って欲しい。そう思って書きました。是非読んでみてください。

「フリーランスエンジニア」

近年やっと世間に浸透した言葉だ。ひと昔まえ、終身雇用は当たり前で、大企業に就職することは一種のステータスだった。しかし、そんな時代も終わり「優秀な人材は転職する」ことが当たり前の時代となる。フリーランスエンジニアに高価値が付く現在、ネットを見ると「未経験でも年収400万以上」などと書いてある。これに釣られて、多くの人がフリーランスになろうとITの世界に入ってきている。私もその中の1人だ。数年前、USBも知らない状態からITの世界に没入し、そこから約2年間、毎日勉学を行なった。他人の何十倍も努力した。そして、企業研修やIT塾で数多くの受講生の指導経験も得た。そこで私は、伸びるエンジニアとそうでないエンジニアをたくさん見てきた。そして、稼げるエンジニア、稼げないエンジニアを見てきた。

「成功する人とそうでない人の違いは何か?」

私が出した答えは、「量産型エンジニアか否か」である。今のエンジニア市場には、量産型エンジニアが溢れている!!ここでの量産型エンジニアの定義は以下の通りである。

比較的簡単に学習可能なWebフレームワーク(WordPress, Rails)やPython等の知識はあるが、ITの基本概念を理解していないため、単調な作業しかこなすことができないエンジニアのこと。

多くの人がフリーランスエンジニアを目指す時代に中途半端な知識や技術力でこの世界に飛び込むと返って過酷な労働条件で働くことになる。そこで、エンジニアを目指すあなたがどう学習していくべきかを私の経験を交えて書こうと思った。続きはこちらから、、、、

エンベーダー編集部

エンベーダーは、ITスクールRareTECHのインフラ学習教材として誕生しました。 「遊びながらインフラエンジニアへ」をコンセプトに、インフラへの学習ハードルを下げるツールとして運営されています。

関連記事

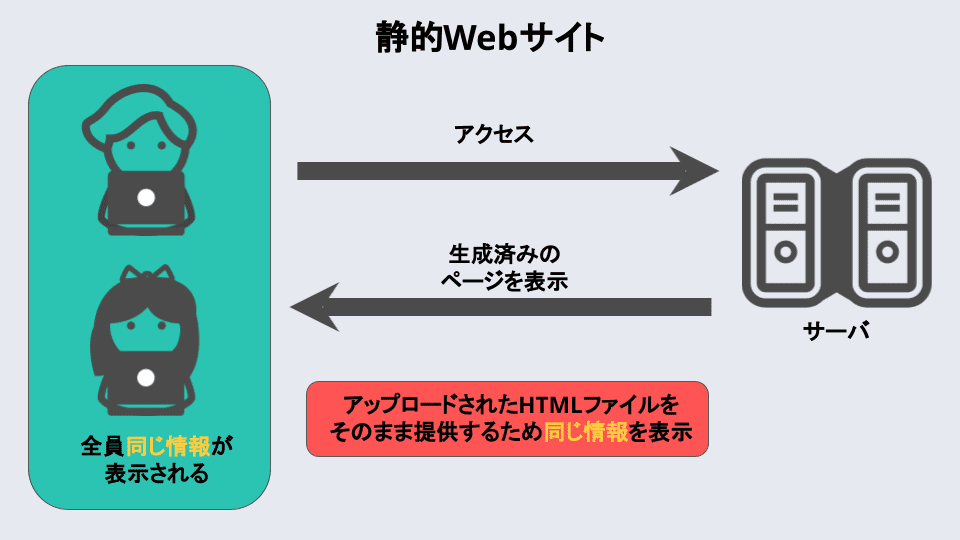

2023.01.08

【AWS】Amazon S3で静的ホスティングする理由

今回はS3の注目機能である静的ホスティングについて、導入する理由や主な使用用途について解説を行います。

- AWS

2024.07.15

【Terraformハンズオン】EC2にCloudWatchアラームを設定してみよう!

こちらの記事では、IaCツールであるTerraformを使用して、EC2にCloudWatchアラームを設定する方法を解説します。初学者にも理解しやすいよう、身近な例えを交えながら解説していきます。CloudWatchアラームの設定や設定値の理解は、AWSを扱うインフラエンジニアには必須の知識となりますので、手を動かしながら理解を深めていきましょう。

- AWS

2024.06.23

ECSコンテナのAmazon Linux 2からAmazon Linux 2023へのブルーグリーンデプロイメント実践

この記事では、新人のAさんとベテランのBさんが協力してAmazon ECSのEC2起動タイプを使用し、Amazon Linux 2ベースのコンテナイメージからAmazon Linux 2023ベースのコンテナイメージへのブルーグリーンデプロイメントを実現する過程を紹介します。

- AWS

2024.10.31

マイナーだけど使える!AWS App Runnerを活用したシンプルなコンテナデプロイ解説

本記事では、App Runnerの特徴やメリット、デプロイの方法を詳しく解説します。

- AWS